[English below]

Bonjour,

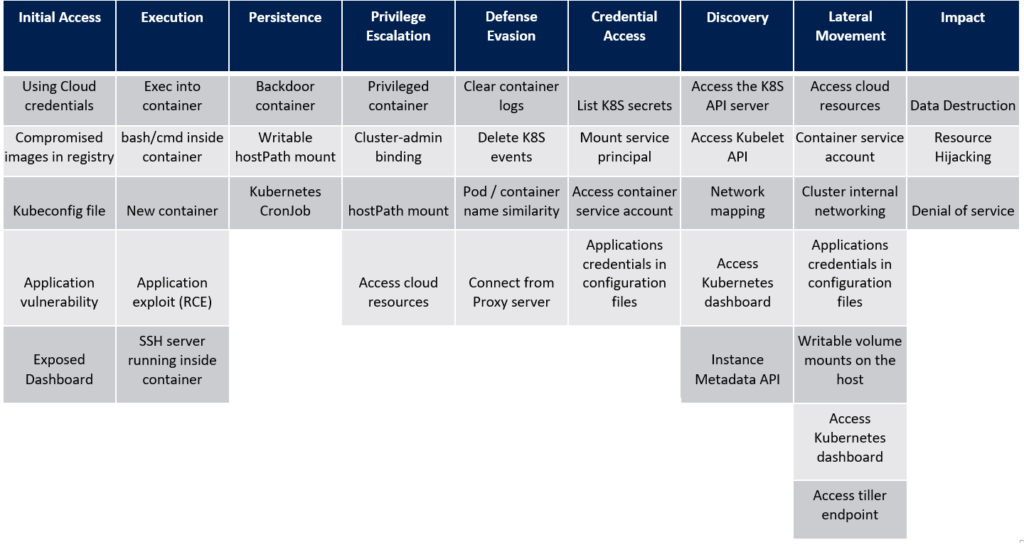

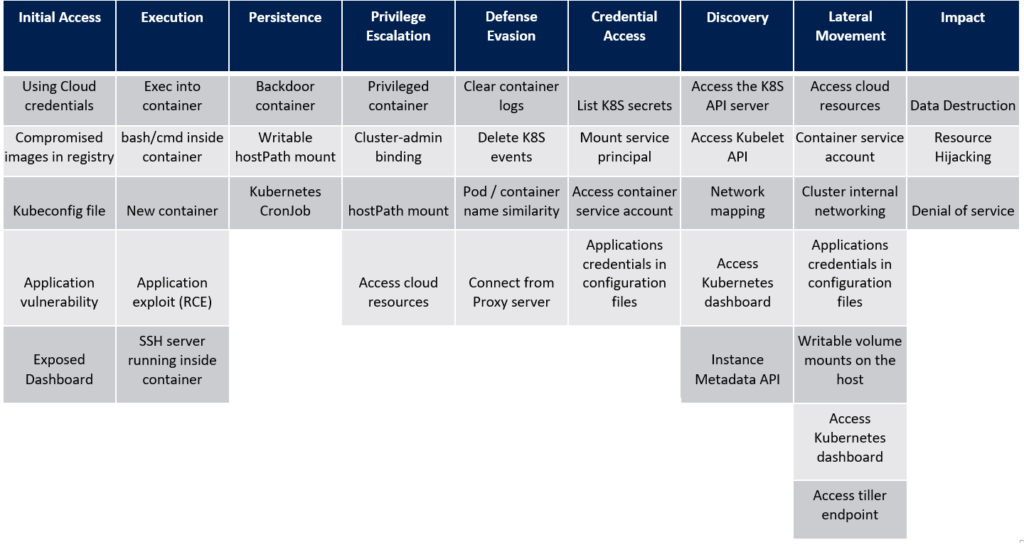

Dans cet article, je souhaite vous partager la matrice d’attaque d’une plateforme Kubernetes comme AKS basée sur le framework MITRE.

Dans un premier temps, permettez moi de redéfinir le framework MITRE. Ce framework est une base de connaissances incluant des tactiques et techniques connues et impliquées dans des cyberattaques. Ces matrices aident les organisations à comprendre la surface d’attaque de leur environnement et à s’assurer qu’elles disposent des contrôles de sécurité détectifs et préventifs adéquats à leurs différents risques. Le framework s’appuie sur les catégories suivantes:

- Accès initial (Initial access)

- Exécution (Execution)

- Persistance (Persistence)

- Escalade de privilèges (Privilege Escalation)

- Évasion de la défense (Defense evasion)

- Accès aux informations d’identification (Credential access)

- Découverte (Discovery)

- Mouvement latéral (Lateral movement)

- Impact (Impact)

Vous pouvez retrouver l’article original crée par Yossi Weizman à l’adresse ci-dessous: https://www.microsoft.com/security/blog/2020/04/02/attack-matrix-kubernetes/

Maxime.

Hello,

In this article, I would like to share with you the attack matrix for Kubernetes based on MITRE framework.

The MITRE ATT&CK™ framework is a comprehensive matrix of tactics and techniques used by threat hunters, red teamers, and defenders to better classify attacks and assess an organization’s risk.

The aim of the framework is to improve post-compromise detection of adversaries in enterprises by illustrating the actions an attacker may have taken. How did the attacker get in? How are they moving around? The knowledge base is designed to help answer those questions that while contributing to the awareness of an organization’s security posture at the perimeter and beyond. Organizations can use the framework to identify holes in defenses, and prioritize them based on risk.

This framework uses the following categories:

- Initial access

- Execution

- Persistence

- Privilege Escalation

- Defense evasion

- Credential access

- Discovery

- Lateral movement

- Impact

Please find the following article created by Yossi Weizman: https://www.microsoft.com/security/blog/2020/04/02/attack-matrix-kubernetes/

Maxime.