[English below]

Bonjour!

Aujourd’hui, je vais vous présenter une nouvelle fonctionnalité disponible en public preview vous permettant de créer des règles afin de supprimer des alertes détectées par Azure Security Center Threat Protection.

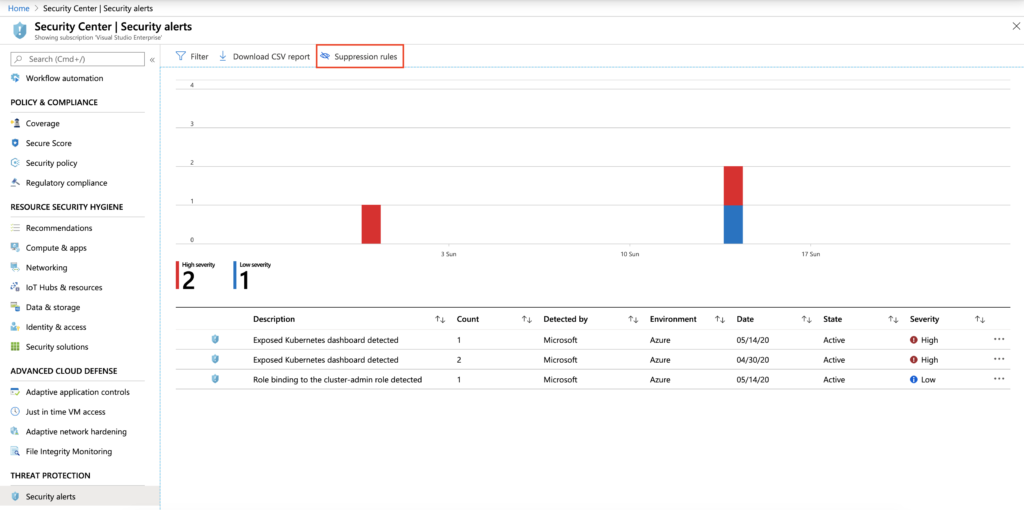

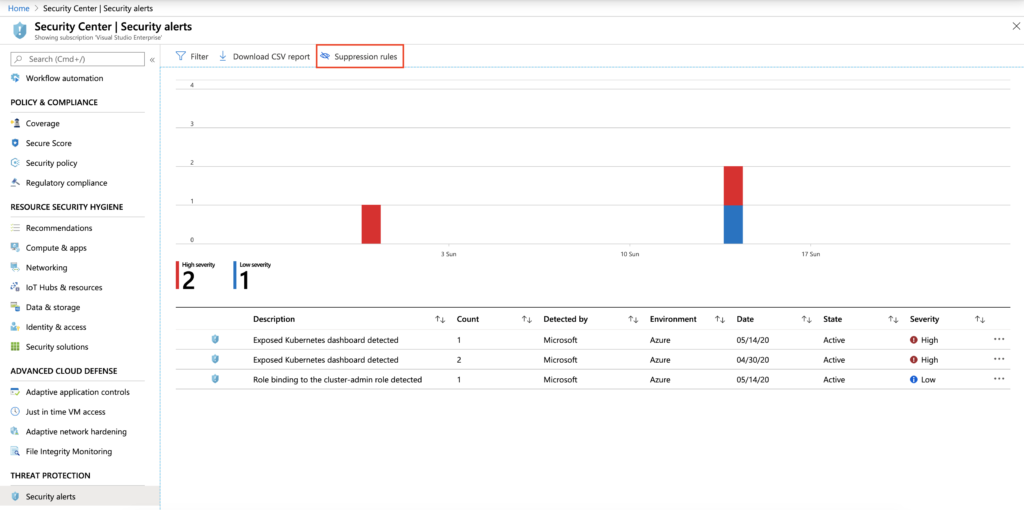

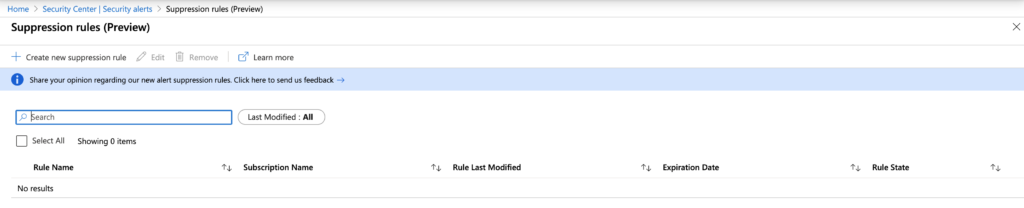

Pour cela, je vous donne rendez-vous dans votre console Azure Security Center et je vous invite à cliquer sur “Suppression rules”.

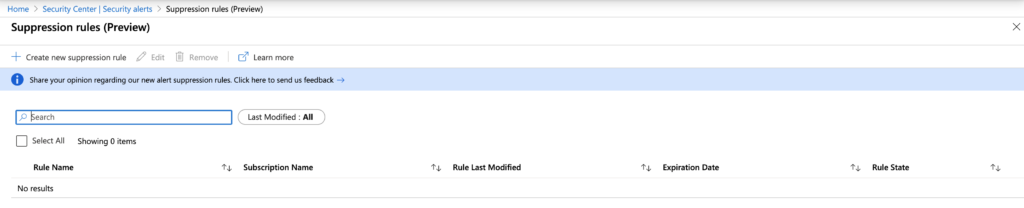

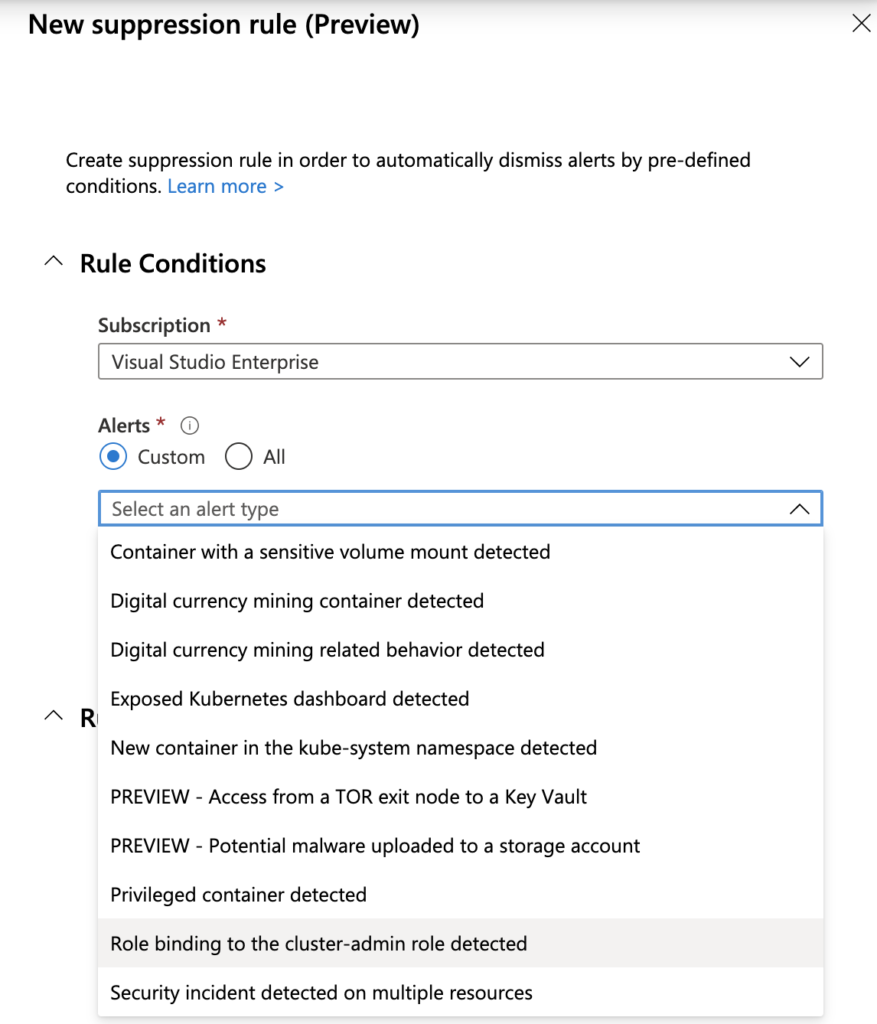

Nous allons ajouter une nouvelle règle en cliquant sur : “Create new suppression rule”

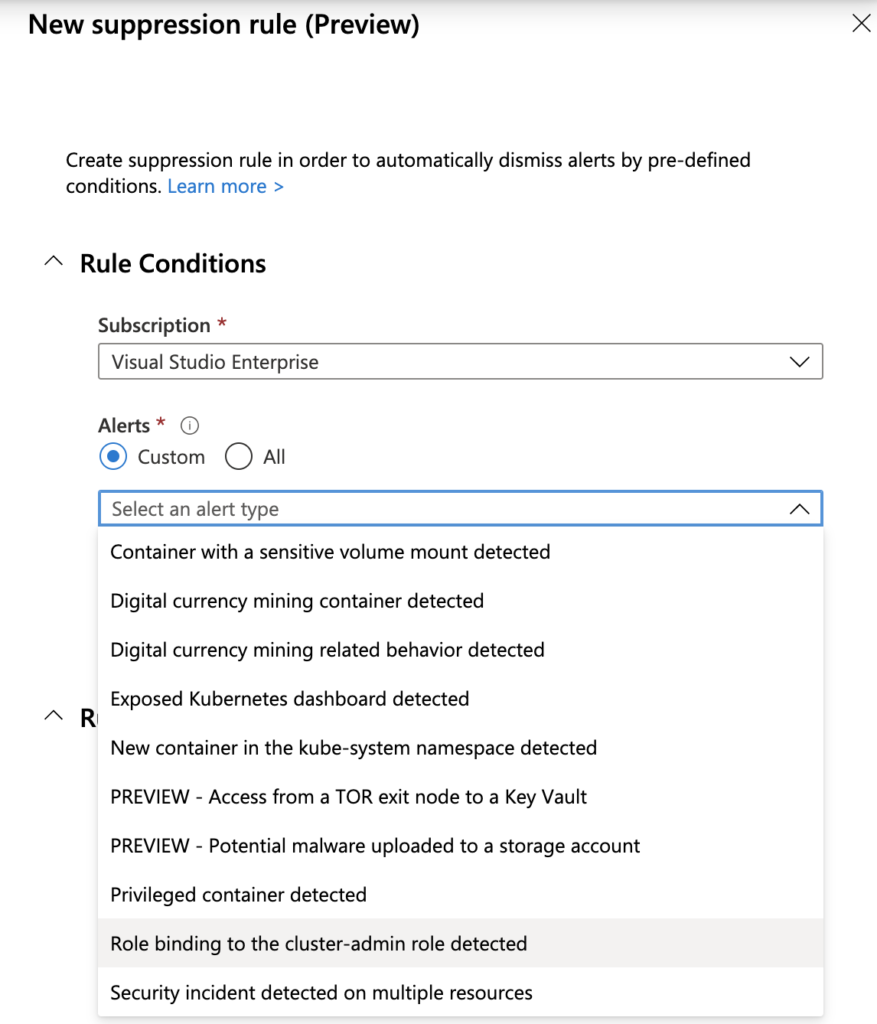

Nous sélectionnons notre souscription Azure – dans cet exemple : Visual Studio Enterprise. Je vous invite ensuite à sélectionner l’alerte dont vous souhaitez rejeter les résultats. Dans cet exemple, il s’agit de l’alerte : “Role binding to the cluster-admin role detected”.

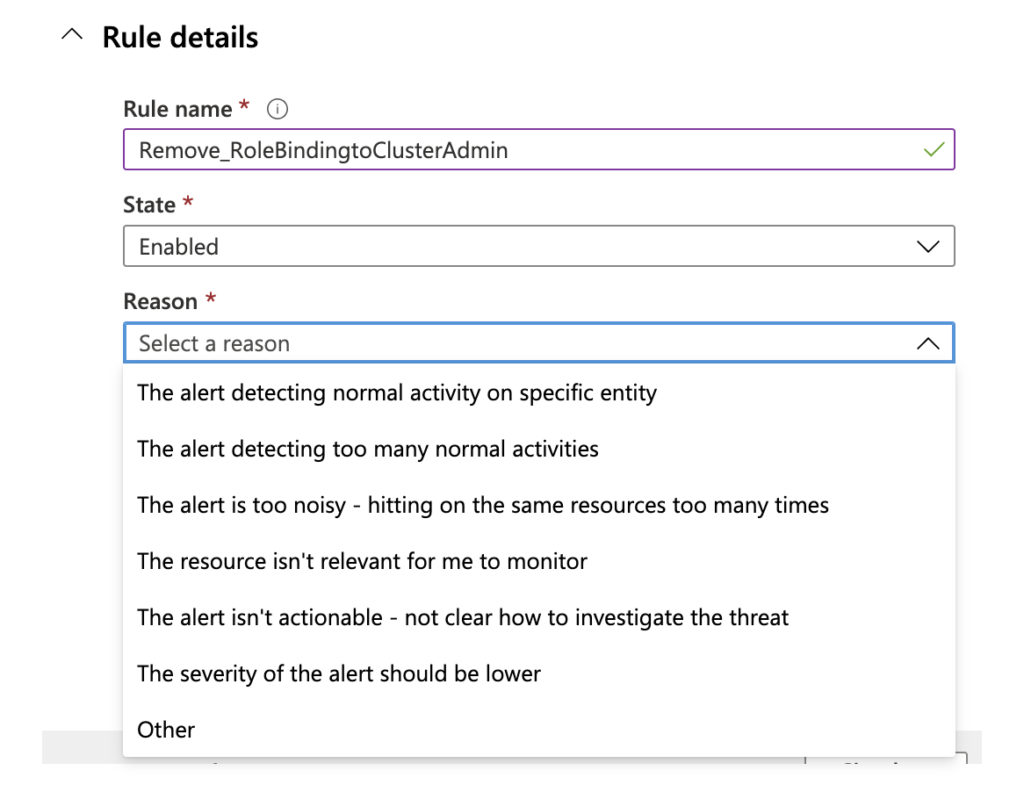

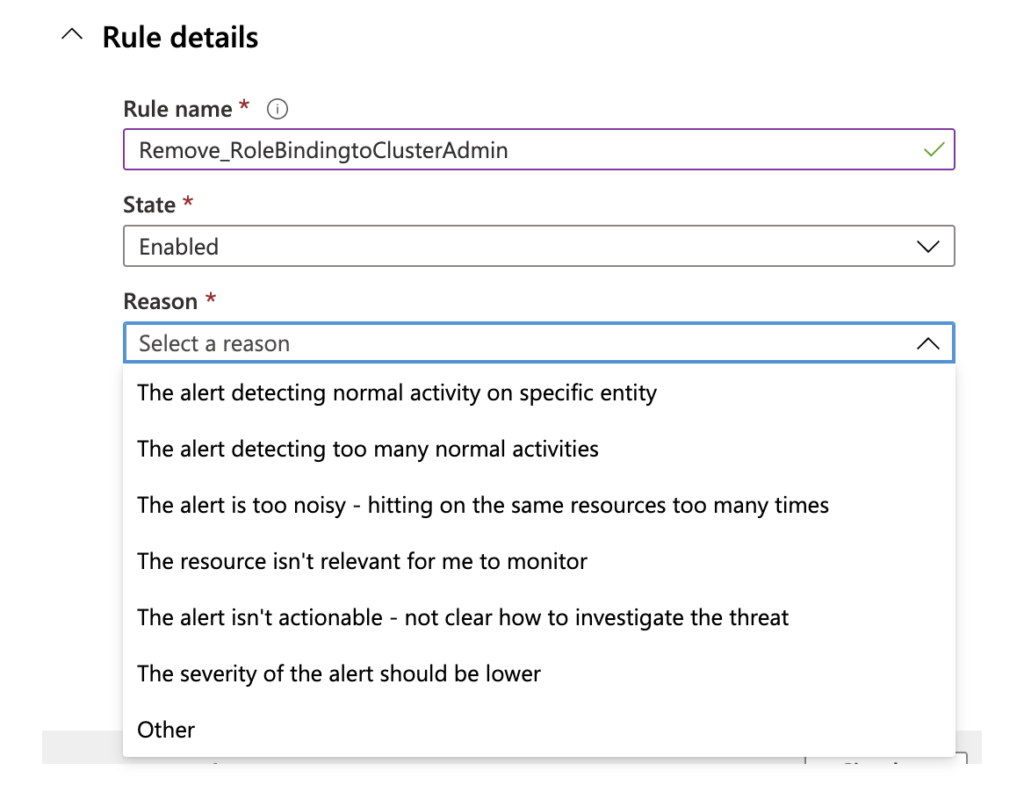

Nous donnons un nom à cette règle, son statut sera activé et nous pouvons choisir la raison de la création de cette alerte.

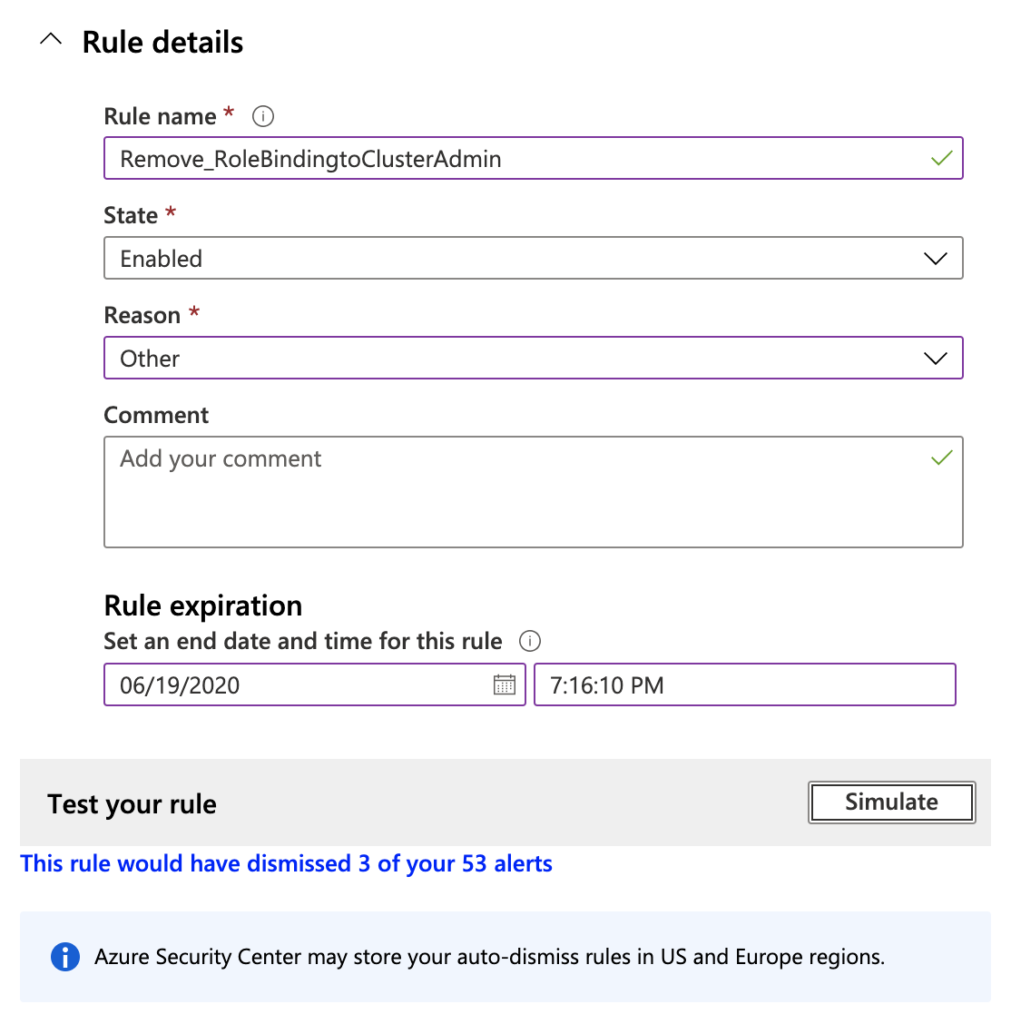

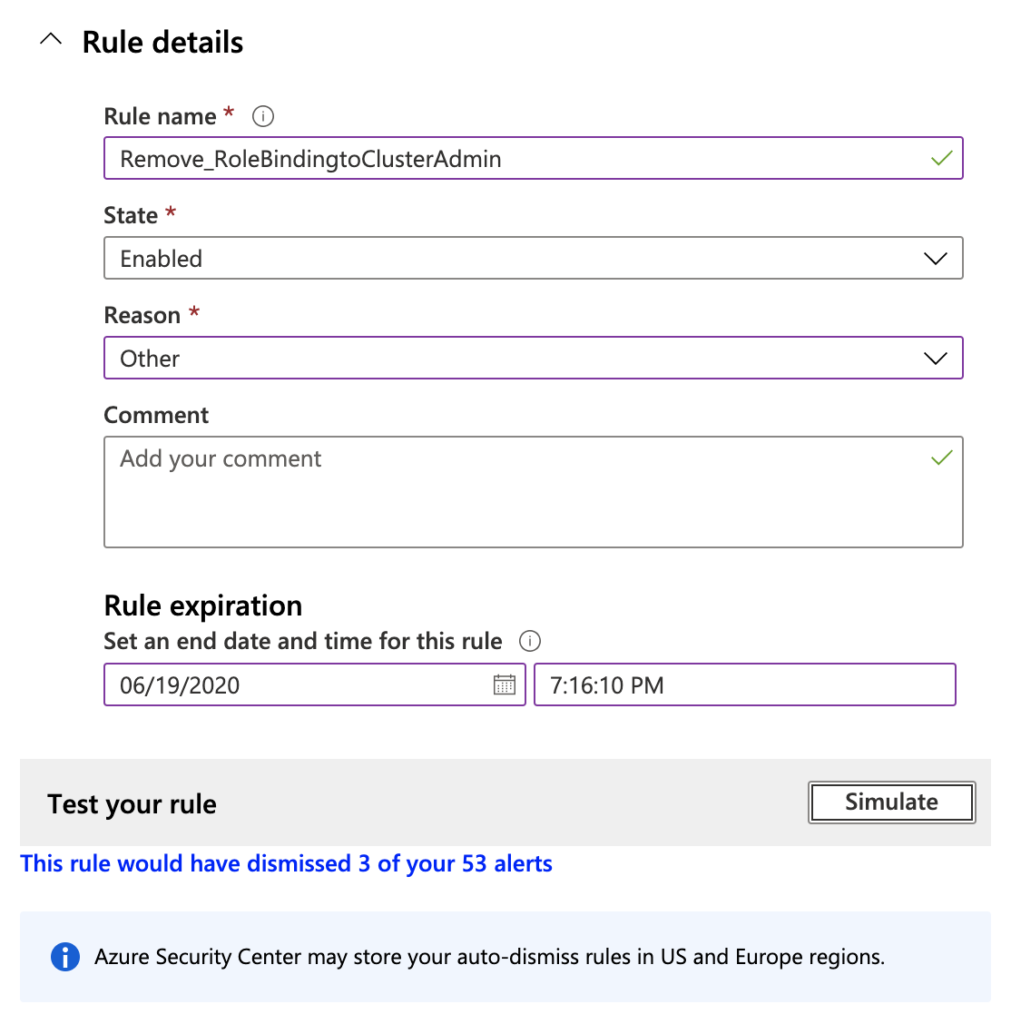

Enfin, nous pouvons définir une date de fin d’application de cette règle, et nous pouvons cliquer sur simuler afin de tester notre nouvelle règle. Pour finir, je vous invite à appliquer les modifications en cliquant sur : “Apply”

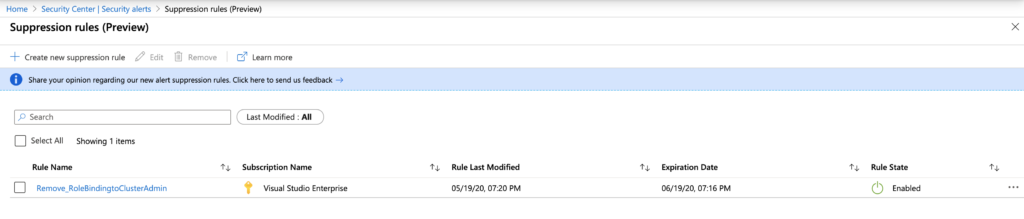

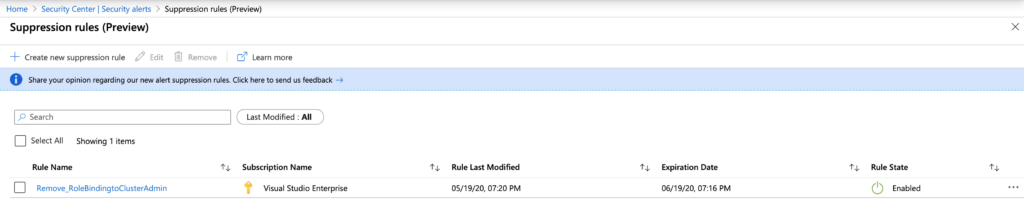

Nous pouvons constater que notre règle de suppression est désormais activée.

Cette fonctionnalité de suppression d’alertes Azure Security Center peut être vraiment intéressante dans des scénarios où vous avez des alertes qui sont un peu trop verbeuses à votre goût ou encore des faux positifs! Mais attention, ceci peut-être également dangereux : si vous masquez des alertes, vous perdez ainsi la visibilité sur de potentiels incidents de sécurité.

Maxime.

Hello,

In this article, I would like to share with you a new feature of Azure Security Center Threat Protection: Suppression rule

The goal of this new preview feature, released during Microsoft Build 2020 is to suppress false positives or other unwanted security alerts in Azure Security Center.

From the Azure Security Center Console, please click on “Security Alerts” and then click on “Suppression rules”.

In this second step, we will add a new rule. Please click on “Create new suppression rule”

Select your Azure Subscription – in this example: “Visual Studio Enterprise”. And then, select the security alert to hide – in this example: “Role binding to the cluster-admin role detected”.

Define a rule name, select enable for the state of this rule and select a reason.

In this last step, define a rule expiration date and click on the simulate button. To enable this new rule, please click on “Apply”.

As you can see here, our suppression rule is enabled.

When a single alert isn’t interesting or relevant, you can manually dismiss it. Alternatively, use the suppression rules feature to automatically dismiss similar alerts in the future. Typically, you’d use a suppression rule to:

- suppress alerts that you’ve identified as false positives

- suppress alerts that are being triggered too often to be useful

Be careful when you create a suppression rule, you loose visibility on potential security incident.

Maxime.